SSH手动升级

SSH 手动升级「💡看结论」

漏洞介绍

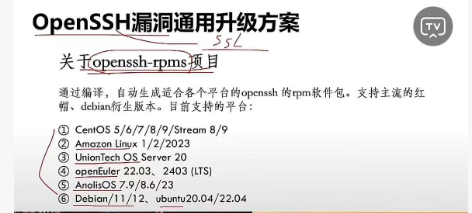

openssh-rpms

openssh-rmps 是一个托管在 GitHub 上的开源项目,专门用于自动化构建和打包较新版本 OpenSSH 的 RPM 软件包,主要服务于那些操作系统官方仓库版本较旧的系统(如 CentOS 7)。

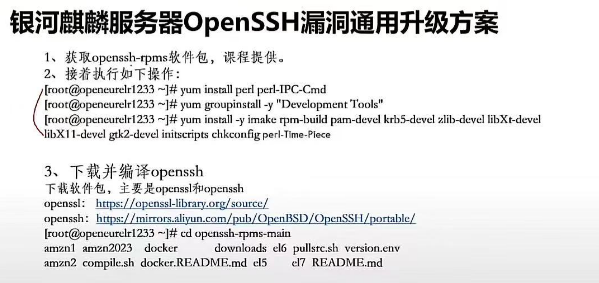

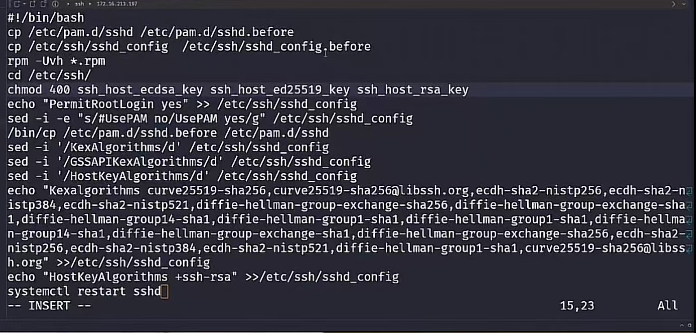

编译升级

openssh-rpms 支持生成各个平台的rpm包

安装

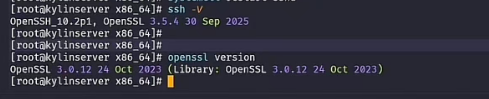

查看更新后的版本「只更新ssh的版本, openssl不受影响」

💡正在使用和可以更新的linux受影响吗?

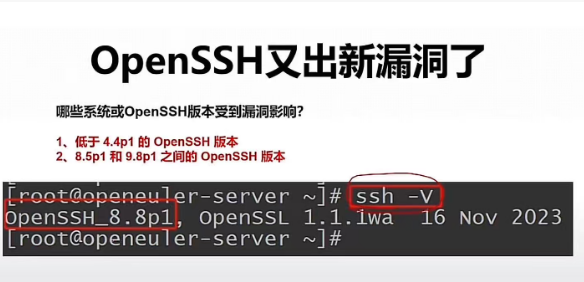

CVE-2024-6387 (RegreSSHion)

受影响版本号:8.5p1 ≤ OpenSSH 版本 < 9.8p1

查看版本号:ssh -V

属于高危漏洞

未经身份验证的攻击者可能利用此漏洞,在基于 glibc 的 Linux 系统上以 root 权限远程执行任意代码,从而完全控制系统

该漏洞在 OpenSSH 9.8/9.8p1 版本中被修复。因此,升级到 9.8p1 或更新版本即可修复此问题

rocky linux

Rocky Linux各主要版本会冻结一个基础的OpenSSH版本,并通过安全更新(补丁) 来修复漏洞,而不进行跨主版本的大升级。

Rocky Linux 9 使用的OpenSSH版本 8.7p1

已经有漏洞官方版本不升级吗?

官方不升级大版本号,是为了维护系统的核心稳定性,并确保长期、稳定、安全地修复漏洞。这是一个深思熟虑的策略,而非疏忽。

Rocky Linux 9的官方仓库会为默认搭载的 8.7p1 版本发布专门的修复补丁。CVE-2024-6387 修复后的版本号 8.7p1-38.el9_4.security.0.5,这表示在基础版本(8.7p1)上叠加了修复补丁(第38次构建),并由Security SIG提供了额外的安全加固。

查看现有系统的rpm包版本

rpm -qa | grep -i openssh-server查看结果:例如:openssh-server-8.7p1-45.el9.rocky.0.1.x86_64

构建次数 45 大于 38, 所以没有这个安全漏洞

✅ 结论

使用官方直接升级系统就可以了

yum update